Wybierz swój plan

Following your purchase, we will configure your account for you. Configuration is carried out on weekdays and may take up to 24 hours. During that time, you will be contacted by a consultant who will enable your access and provide you with further instructions.

Odkryj różnice w każdym indywidualnym planie

Chcesz dać swojej firmie szansę na rozwój?

Często zadawane pytania

-

W jaki sposób RED INTO GREEN wspiera organizację?

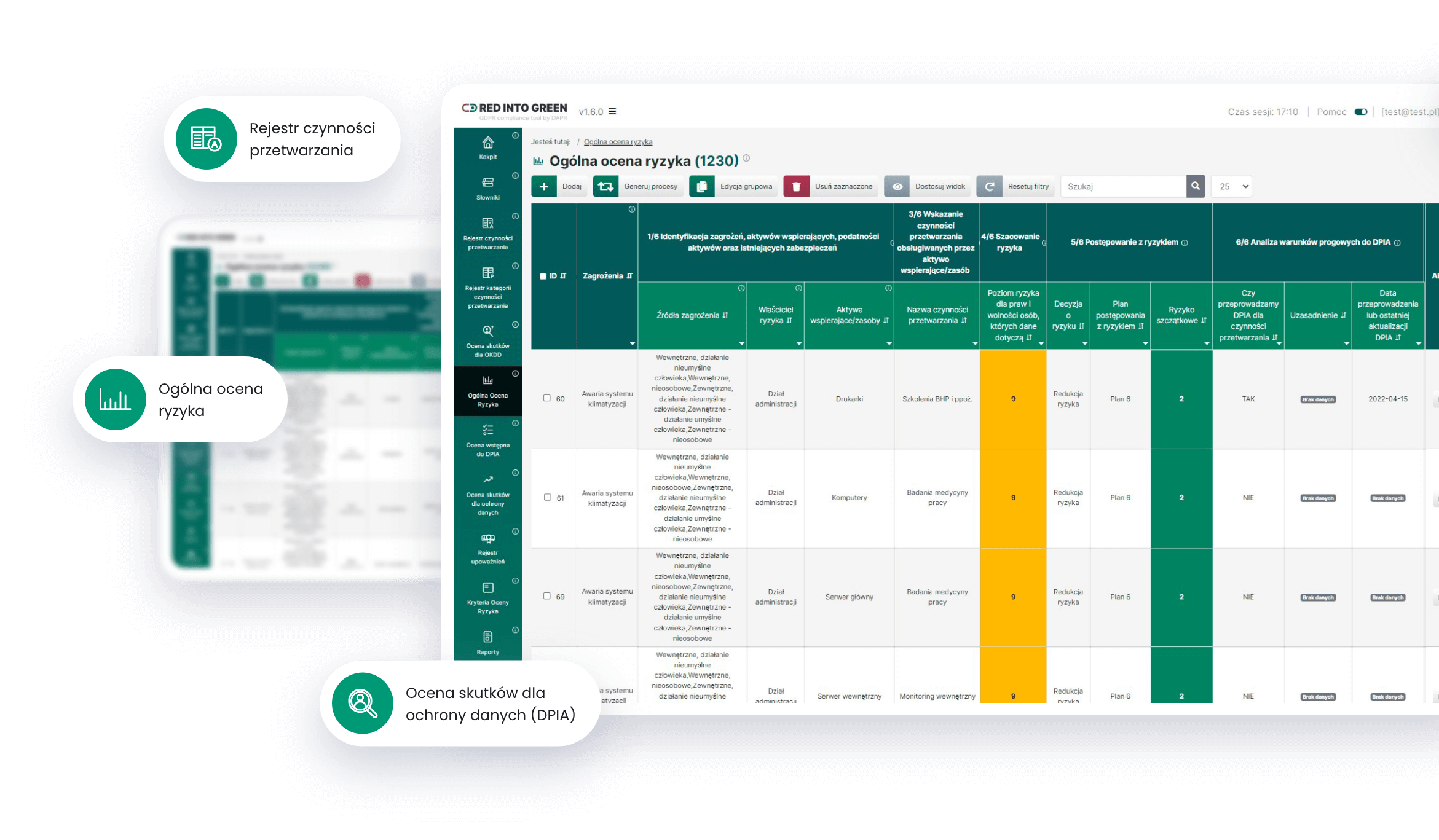

- Aplikacja daje możliwość przyjrzenia się procesom organizacji z lotu ptaka.

- Wszystkie rejestry są kompatybilne, powiązane oraz znajdują się w jednym miejscu.

- Korzysta z rozbudowanych raportów o stanie bezpieczeństwa danych w firmie.

- Daje pewność, że wszelkie procesy przetwarzania danych osobowych są pod kontrolą.

- Umożliwia zespołowi komfortową i wydajniejszą pracę. Aplikacja uwalnia organizację od pracy na papierze oraz w formularzach Excel i porządkuje zasoby.

- Automatyzacja i podział pracy – wszystkie możliwe kombinacje ryzyka są generowane automatycznie, co zmniejsza prawdopodobieństwo błędu człowieka, a dzięki podziałowi pracy, dane dziedzinowe uzupełniane są przez specjalistów: dane o zasobach informatycznych, w tym zabezpieczeniach uzupełnia osoba odpowiedzialna za ten wycinek w organizacji, dane z zakresu HR – osoba z działu kadr. Przyspiesza to pracę i podnosi jakość wprowadzonych danych.

-

W jaki sposób metodyka RED INTO GREEN wspiera Inspektora Ochrony Danych?

- IOD widzi wyniki analizy ryzyka w formie przejrzystych raportów.

- Wysoki stopień automatyzacji pracy (system pozwala zaoszczędzić wiele godzin pracy przy jednoczesnym podniesieniu jakości przeprowadzanej analizy).

- IOD działa w środowisku przypominającym Excel

- Możliwość wprowadzania danych przez wiele osób

- Logiczna, przejrzysta metodyka przeprowadzenia analizy ryzyka pod kątem RODO, w tym szacowania ryzyka i oceny skutków (DPIA).

- Intuicyjna obsługa rejestrów czynności przetwarzania funkcjonalnie połączona z analizą ryzyka.

- Raporty, które umożliwiają priorytetyzację zadań przypisanych do odpowiednich funkcji, w tym do Inspektora Ochrony Danych.

- Pełne uzasadnienie merytoryczne do każdego modułu aplikacji.

-

Dlaczego aplikacja wygląda jak Excel?

Excel jest naturalnym środowiskiem pracy większości Inspektorów Ochrony Danych. Dlatego nasza aplikacja wykorzystuje podobne mechanizmy, rozszerzone o możliwości jakie daje środowisko Web. Budowa na bazie Excel ułatwia też eksport i import danych. Pracując w różnych organizacjach, dane w większości zbieramy w Excelu. Podobieństwo do Excela pozwala na intuicyjną obsługę aplikacji, bez ciężkiego okresu oswajania się z interfejsem. Siadasz i pracujesz.

-

Jak wygląda proces nauki obsługi narzędzia przez użytkownika?

Po wdrożeniu aplikacji, zaangażowane działy organizacji przechodzą szkolenie z obsługi narzędzia. RED INTO GREEN wyposażony jest także w system pomocy, każda funkcja opisana jest tak, abyś wiedział co w danej chwili masz wykonać oraz jaki jest kolejny krok działania.

-

Co dają raporty RIG? Czy same rejestry nie wystarczą?

Dobre pytanie- same rejestry i inne moduły konieczne, aby być zgodnym z wymaganiami RODO wystarczą nam w zupełności, ale… Skoro już zadaliśmy sobie tyle trudu, poświęciliśmy czas kilku lub kilkunastu osób, aby zebrać informacje o zachodzących w firmie procesach, czynnościach to…. Mamy właściwie pełne dane o infrastrukturze informatycznej, zabezpieczeniach technicznych i wiele innych cennych informacji. Dlaczego ich nie wykorzystać w sposób jeszcze bardziej produktywny? Podać w sposób zagregowany informacje decydentom, wykorzystać je, aby doskonalić organizację, wesprzeć jej rozwój? No i niekiedy uchronić przed wpadką, związaną np. z brakiem jakiegoś prostego zabezpieczenia? A może ulepszyć któryś z procesów? Wszystkie konieczne do tego dane są w raportach. Wystarczy do nich zajrzeć lub pomyśleć jaki kolejny raport „przydałby się” organizacji. My go dla Państwa zestawimy.

-

W jaki sposób RIG ułatwia pracę Inspektorowi Ochrony Danych?

Aby pracę ułatwić i pozwolić, by większość pracy wykonywały osoby, nie będące zawodowo związane z RODO – na każdym etapie pracy z aplikacją stosujemy system podpowiedzi, składający się z informacji: dlaczego czynność jest wykonywana – jakie przepisy prawa wypełniamy, jak daną czynność wykonać, aby była wykonana prawidłowo. Chcemy, aby aplikacja odciążyła IOD’ów i pozwoliła, aby dane potrzebne do analizy ryzyka wprowadzali specjaliści na co dzień opiekujący się objętymi nią obszarami działalności firmy.

-

Ilu użytkowników organizacji może korzystać z jednej licencji?

Nie ograniczamy licencji do ilości użytkowników w organizacji. Możesz nadać dostępy nieskończonej ilości użytkowników. Im więcej osób merytorycznych, systematycznie zasila aplikację aktualnymi danymi, tym analizy ryzyka i inne rejestry są doskonalsze, stale aktualne i przygotowane na „niezapowiedzianą kontrolę UODO”

-

Co daje pakiet Enterprise?

Pakiet Enterprise pozwala na instalację oprogramowania na serwerze twojej organizacji. To rozwiązanie pozwala dostosować się do wymagań organizacyjnych naszych klientów w zakresie bezpieczeństwa danych i maksymalizuje integrację narzędzia z całą infrastrukturą informatyczną.

-

Jaki jest minimalny okres licencji?

Minimalny okres licencji to 1 miesiąc /1 rok.

-

Jak długo trwa wdrożenie aplikacji?

Już od 1 tygodnia od podpisania kontraktu Klient może być w pełni operacyjny w pracy z aplikacją RIG

D+0 – podpisanie kontraktu, określenie użytkowników systemu

D+1 – uruchomienie nowej instancji, skonfigurowanie kont użytkowników (rzeczywisty czas zależny od zaangażowania działu IT Klienta; statystycznie, pracochłonność zamyka się w czasie poniżej 4h)

D+2/D+3– szkolenie z obsługi (1-2 dniowe)

D+3/D+4 – rozpoczęcie przez Klienta pracy w aplikacji, przy stałej dostępności wsparcia technicznego i merytorycznego DAPR

-

Czy dane zgromadzone w aplikacji są bezpieczne?

Nasza aplikacja jest skupiona wokół bezpieczeństwa i poufności danych osobowych, co dotyczy także informacji w niej przechowywanych. Z szerokiego wachlarza mechanizmów i środków bezpieczeństwa, które oferuje RED INTO GREEN – warto wymienić:

- Mechanizm grup użytkowników – z dużą gradacją uprawnień

- Polityki złożoności i ważności haseł

- Mechanizm automatycznego wylogowania po upływie określonego czasu bezczynności

- Dostępność wyłącznie przez bezpieczny protokół HTTPS

- Regularne backupy na poziomie serwera aplikacji i niezależnie dla poszczególnych instancji

- Funkcjonalność backupów na żądanie – dostępna dla uprawnionych użytkowników

- Logowanie informacji o aktywności użytkownika w tym logowaniach i operacjach przez niego wykonywanych.